Deine Daten.

Unsere Verantwortung.

Als Digitalagentur im Bereich Entwicklung und Marketing arbeiten wir täglich mit sensiblen Informationen und Geschäftswerten. Der Schutz deiner Daten sowie die Vertraulichkeit deiner Projekte sind für uns daher nicht verhandelbar.

Informationssicherheit ist ein zentraler Pfeiler unserer Unternehmenskultur und aller internen Prozesse. Um diese Verantwortung systematisch zu erfüllen, haben wir ein Informationssicherheits-Managementsystem (ISMS) etabliert.

Dieses System steuert und überwacht alle relevanten Aspekte der Sicherheit – von der technischen Infrastruktur und internen Abläufen bis hin zur kontinuierlichen Schulung unseres gesamten Teams. Die zentralen Ziele, die wir mit unserem ISMS verfolgen, sind in unserer Leitlinie für Informationssicherheit definiert.

Leitlinie zur Informations-sicherheit

Leitlinie zur Informationssicherheit

Geltungsbereich des ISMS

Der Geltungsbereich des ISMS gilt unternehmensweit und umfasst alle Prozesse, IT-Systeme und Mitarbeiter, die Dienstleistungen für Kunden der HARLAPP GmbH erbringen. Dazu gehören die Softwareentwicklung von Preisrechnern und Shopsystemen, Entwicklung und Hosting von Websites und Apps, Datenverwaltung und Business Intelligence, Autorisierung von Tankkartenzahlungen, IT-Beratung und Online Marketing.

Stellenwert der

Informationsverarbeitung

Informationsverarbeitung spielt eine Schlüsselrolle für unsere Aufgabenerfüllung. Alle wesentlichen strategischen und operativen Funktionen und Aufgaben werden durch Informationstechnik (IT) maßgeblich unterstützt. Ein Ausfall von IT-Systemen muss insgesamt kurzfristig kompensiert werden können. Auch in Teilbereichen darf unser Geschäft nicht zusammenbrechen.

Sicherheitsziele

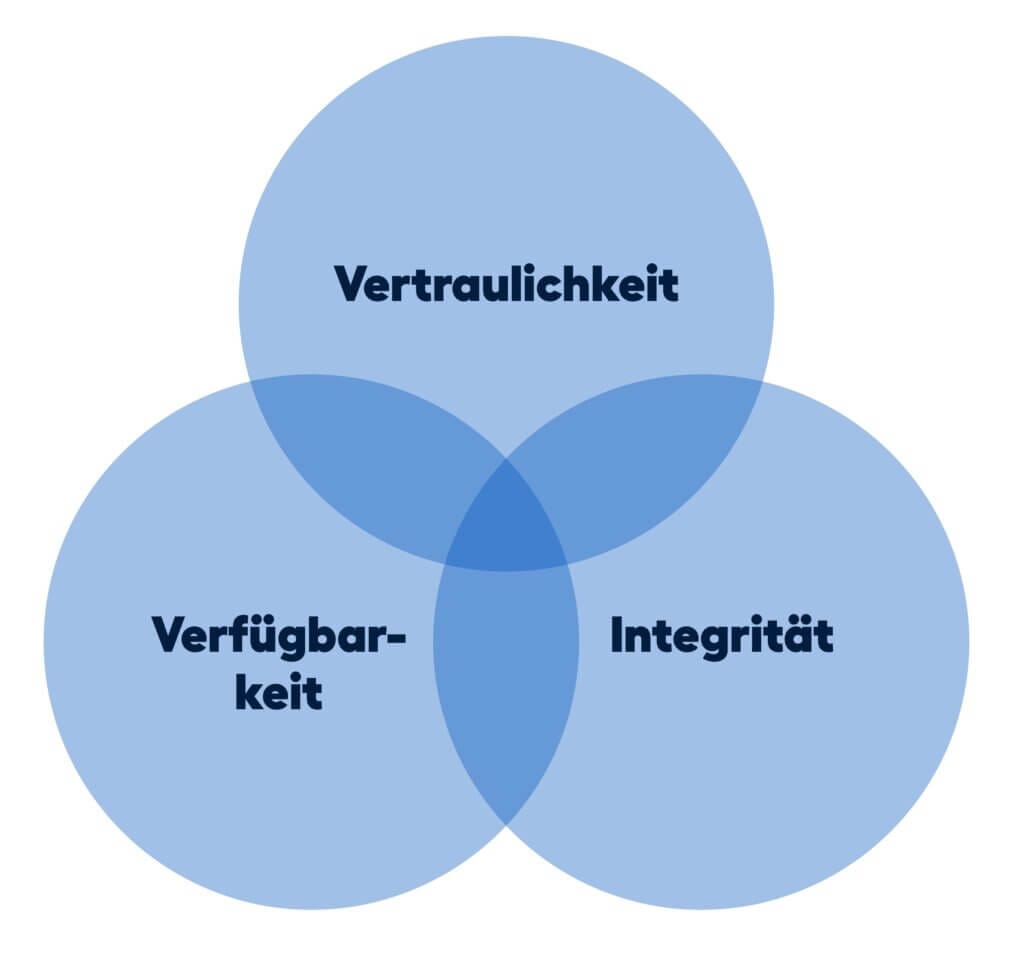

Alle Aktivitäten zur Aufrechterhaltung und Verbesserung der Informationssicherheit haben zum Ziel, die Grundwerte Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und insbesondere unserer Kundendaten zu gewährleisten.

Vertraulichkeit: Vertrauliche Informationen müssen vor unbefugter Preisgabe geschützt werden.

Verfügbarkeit: Dem Benutzer stehen Dienstleistungen, Funktionen eines IT-Systems oder auch Informationen zum geforderten Zeitpunkt zur Verfügung.

Verfügbarkeit: Dem Benutzer stehen Dienstleistungen, Funktionen eines IT-Systems oder auch Informationen zum geforderten Zeitpunkt zur Verfügung.

Integrität: Die Daten sind vollständig und unverändert. Der Verlust der Integrität von Informationen kann bedeuten, dass diese unerlaubt verändert wurden.

Die konkreten Sicherheitsmaßnahmen müssen in einem wirtschaftlich vertretbaren Verhältnis zum Schutzbedarf der verarbeiteten Daten stehen. Als Kernaktivität zur Aufrechterhaltung und Verbesserung der Informationssicherheit werden kontinuierlich Risiken für die Informationssicherheit identifiziert, bewertet und behandelt. An die Informationssicherheit werden verschiedene gesetzliche, behördliche und vertragliche Anforderungen gestellt, welche fortlaufend identifiziert und für die Informationssicherheit berücksichtigt werden.

Sicherheitsorganisation

Zur Erreichung der Informationssicherheitsziele wurde ein Informationssicherheitsbeauftragter (CISO) von der Geschäftsführung benannt.

Ein Informationssicherheitsmanagementsystem (ISMS) ist unternehmensweit eingeführt und wird regelmäßig auf seine Wirksamkeit überprüft.

Verantwortlich für die Sicherheitsorganisation ist die Geschäftsführung. Der Informationssicherheitsbeauftragte berät die Geschäftsführung bei der Planung und Umsetzung der Informationssicherheit im Unternehmen. Er berichtet in seiner Funktion anlassbezogen, mindestens jedoch einmal jährlich, unmittelbar an die Geschäftsführung.

Dem Informationssicherheitsbeauftragten werden von der Leitung ausreichende finanzielle und zeitliche Ressourcen zur Verfügung gestellt, um sich regelmäßig weiterzubilden und zu informieren.

Der Informationssicherheitsbeauftragte ist frühzeitig in alle Projekte einzubinden, um schon in der Planungsphase sicherheitsrelevante Aspekte zu berücksichtigen.

Es wurde ein Datenschutzbeauftragter bestellt. Der Datenschutzbeauftragte hat ein ausreichend bemessenes Zeitbudget für die Erfüllung seiner Pflichten zur Verfügung. Der Datenschutzbeauftragte ist angehalten, sich regelmäßig weiterzubilden.

Sicherheitsmaßnahmen

Risikobewertung:

Durch regelmäßige Bewertungen unserer Systeme und Prozesse identifizieren wir potenzielle Sicherheitsrisiken und ergreifen vorbeugende Maßnahmen.

Mitarbeiterschulung: Wir investieren in die kontinuierliche Schulung und Sensibilisierung unserer Mitarbeiterinnen und Mitarbeiter, um sicherzustellen, dass jeder im Team die Bedeutung und die Praktiken der Datensicherheit versteht und umsetzt.

Physische und logische Sicherheitsvorkehrungen: Wir setzen eine Kombination aus physischen und logischen Maßnahmen ein, wie sichere Rechenzentren und mehrstufige Authentifizierungsprozesse, um Ihre Daten zu schützen.

Security by Design & Default: Datenschutz und Datensicherheit sind integraler Bestandteil bei der Entwicklung unserer Produkte und Dienstleistungen.

Transparente Kommunikation: Wir verpflichten uns zu einer offenen und ehrlichen Kommunikation über unsere Sicherheitspraktiken und zu schnellem und transparentem Handeln im Falle eines Sicherheitsvorfalls.

Steuerung von IT-Dienstleistern: Die Auswahl und Überwachung unserer IT-Dienstleister erfolgt nach strengen Sicherheitskriterien, um die Einhaltung unserer Sicherheitsstandards zu gewährleisten.

Notfallmanagement: Wir entwickeln detaillierte Notfallpläne, die im Falle eines Falles eine schnelle Wiederherstellung unserer Systeme gewährleisten.

Schutz vor Malware und Ransomware: Wir schützen unsere Systeme vor Malware und Ransomware durch den Einsatz modernster Antivirensoftware und regelmäßige Sicherheitsüberprüfungen.

Multi-Faktor-Authentifizierung (MFA): Der Einsatz von MFA schützt unsere kritischen Systeme vor unberechtigtem Zugriff, indem mehrere Nachweise zur Bestätigung der Identität verlangt werden.

Mitarbeiterschulung: Wir investieren in die kontinuierliche Schulung und Sensibilisierung unserer Mitarbeiterinnen und Mitarbeiter, um sicherzustellen, dass jeder im Team die Bedeutung und die Praktiken der Datensicherheit versteht und umsetzt.

Physische und logische Sicherheitsvorkehrungen: Wir setzen eine Kombination aus physischen und logischen Maßnahmen ein, wie sichere Rechenzentren und mehrstufige Authentifizierungsprozesse, um Ihre Daten zu schützen.

Security by Design & Default: Datenschutz und Datensicherheit sind integraler Bestandteil bei der Entwicklung unserer Produkte und Dienstleistungen.

Transparente Kommunikation: Wir verpflichten uns zu einer offenen und ehrlichen Kommunikation über unsere Sicherheitspraktiken und zu schnellem und transparentem Handeln im Falle eines Sicherheitsvorfalls.

Steuerung von IT-Dienstleistern: Die Auswahl und Überwachung unserer IT-Dienstleister erfolgt nach strengen Sicherheitskriterien, um die Einhaltung unserer Sicherheitsstandards zu gewährleisten.

Notfallmanagement: Wir entwickeln detaillierte Notfallpläne, die im Falle eines Falles eine schnelle Wiederherstellung unserer Systeme gewährleisten.

Schutz vor Malware und Ransomware: Wir schützen unsere Systeme vor Malware und Ransomware durch den Einsatz modernster Antivirensoftware und regelmäßige Sicherheitsüberprüfungen.

Multi-Faktor-Authentifizierung (MFA): Der Einsatz von MFA schützt unsere kritischen Systeme vor unberechtigtem Zugriff, indem mehrere Nachweise zur Bestätigung der Identität verlangt werden.

Verbesserung der Sicherheit

Das Managementsystem der Informationssicherheit wird regelmäßig auf seine Aktualität und Wirksamkeit geprüft. Daneben werden auch die Maßnahmen regelmäßig daraufhin untersucht, ob sie den betroffenen Mitarbeitern bekannt sind, ob sie umsetzbar und in den Betriebsablauf integrierbar sind.

Die Leitung unterstützt die ständige Verbesserung des Sicherheitsniveaus. Mitarbeiter sind angehalten, mögliche Verbesserungen oder Schwachstellen an die entsprechenden Stellen weiterzugeben.

Durch eine kontinuierliche Revision der Regelungen und deren Einhaltung wird das angestrebte Sicherheits- und Datenschutzniveau sichergestellt. Abweichungen werden mit dem Ziel analysiert, die Sicherheitssituation zu verbessern und ständig auf dem aktuellen Stand der IT-Sicherheitstechnik zu halten.

Mitwirkungspflichten

Die Geschäftsführung bekennt sich zu Ihrer Aufgabe, die in dieser Leitlinie beschriebenen Zielsetzungen zur Informationssicherheit zu unterstützen und fordert alle Beschäftigten dazu auf ebenfalls zur Aufrechterhaltung bzw. zur Verbesserung der Informationssicherheit beizutragen.

Review

Die Leitlinie wird jährlich und bei Bedarf überprüft und aktualisiert.

Datum der Veröffentlichung: 24.09.2025

Datum der Veröffentlichung: 24.09.2025